Scanner para Bug do teclado CVE-2015-2865 Que tipo de risco de segurança esse aplicativo digitaliza? Em 16 de junho, uma vulnerabilidade crítica de segurança foi publicada

Versão

1.0.1

Versão

1.0.1

Nome do Pacote

com.trustlook.keyboardvulnerability

Nome do Pacote

com.trustlook.keyboardvulnerability

Categoria

Ferramentas práticas

Categoria

Ferramentas práticas

Tamanho

1.57MB

Tamanho

1.57MB

Data de Lançamento

March 29, 2025

Data de Lançamento

March 29, 2025

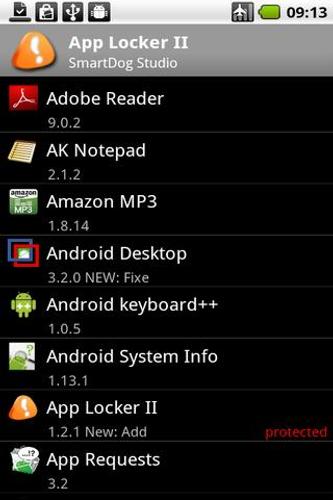

Scanner para bug do teclado CVE-2015-2865

Que tipo de risco de segurança esse aplicativo digitaliza?

Em 16 de junho, uma vulnerabilidade crítica de segurança foi publicada (CVE-2015-2865), que afeta vários módulos de galáxias, incluindo o recém-lançado S6. Essa vulnerabilidade permite que um invasor instale e execute aplicativos arbitrários com o privilégio do sistema, expostos a mais de 600 milhões de usuários de telefone em um risco significativo.

Qual é a conseqüência dessa vulnerabilidade?

Quando explorado com sucesso, um atacante poderia remotamente:

►Access e recursos como GPS, câmera e microfone

►Secretamente instalar aplicativos maliciosos sem o usuário conhecendo

►Amper com a forma como outros aplicativos funcionam ou como o telefone funciona

►eavesdrop em mensagens ou chamadas de voz de entrada/saída

►Temep para acessar dados pessoais sensíveis, como imagens e mensagens de texto

… E tudo mais que um usuário do sistema pode fazer.

Sou impactado por essa vulnerabilidade, e agora?

Evite conectar-se a uma rede Wi-Fi insegura e fique de olho nas informações oficiais do patch. Notificaremos você neste aplicativo quando o patch estiver disponível.

[Técnico] Como essa vulnerabilidade é causada?

A vulnerabilidade (CVE-2015-2865) é causada pela implementação insegura do mecanismo de atualização do sistema. Ao verificar a atualização do sistema e baixar o pacote de atualização, use uma conexão HTTP insegura. Se um invasor ganhar o controle de uma rede - por meio de um ataque ARP MITM ou do roteador comprometido, ele poderá substituir o pacote de atualização por um aplicativo malicioso e executá -lo como um usuário privilegiado (sistema).

Ⓕ Facebook https://www.facebook.com/trustlook

Ⓣ Twitter https://twitter.com/trustlook

Ⓖ Site http://www.trustlook.com